镜像下载、域名解析、时间同步请点击 阿里云开源镜像站

Vulhub是一个基于docker和docker-compose的漏洞环境集合,进入对应目录并执行一条语句即可启动一个全新的漏洞环境,让漏洞复现变得更加简单,让安全研究者更加专注于漏洞原理本身。Vulhub的官方地址为www.vulhub.org。

1.首先更新一下软件:

apt-get update

2.安装https协议、CA证书:

apt-get install -y apt-transport-https ca-certificates

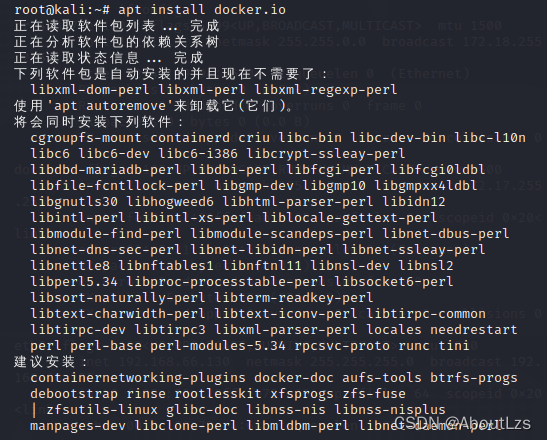

3.安装docker:

apt install docker.io

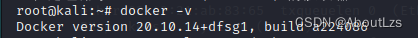

4.查看是否安装成功:

docker -v

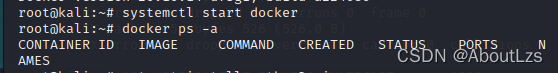

5.启动docker、查看docker信息:

启动docker:

systemctl start docker

查看docker信息:

docker ps -a

1.安装pip:

apt-get install python3-pip

2.安装docker-compose:

pip3 install docker-compose

3.查看docker-compose版本:

docker-compose -v

1.下载vulhub(失败就多试几次):

git clone https://github.com/vulhub/vulhub.git

2.进入vulhub路径,查看里面的文件:

进入vulhub:

cd vulhub

查看文件:

ls

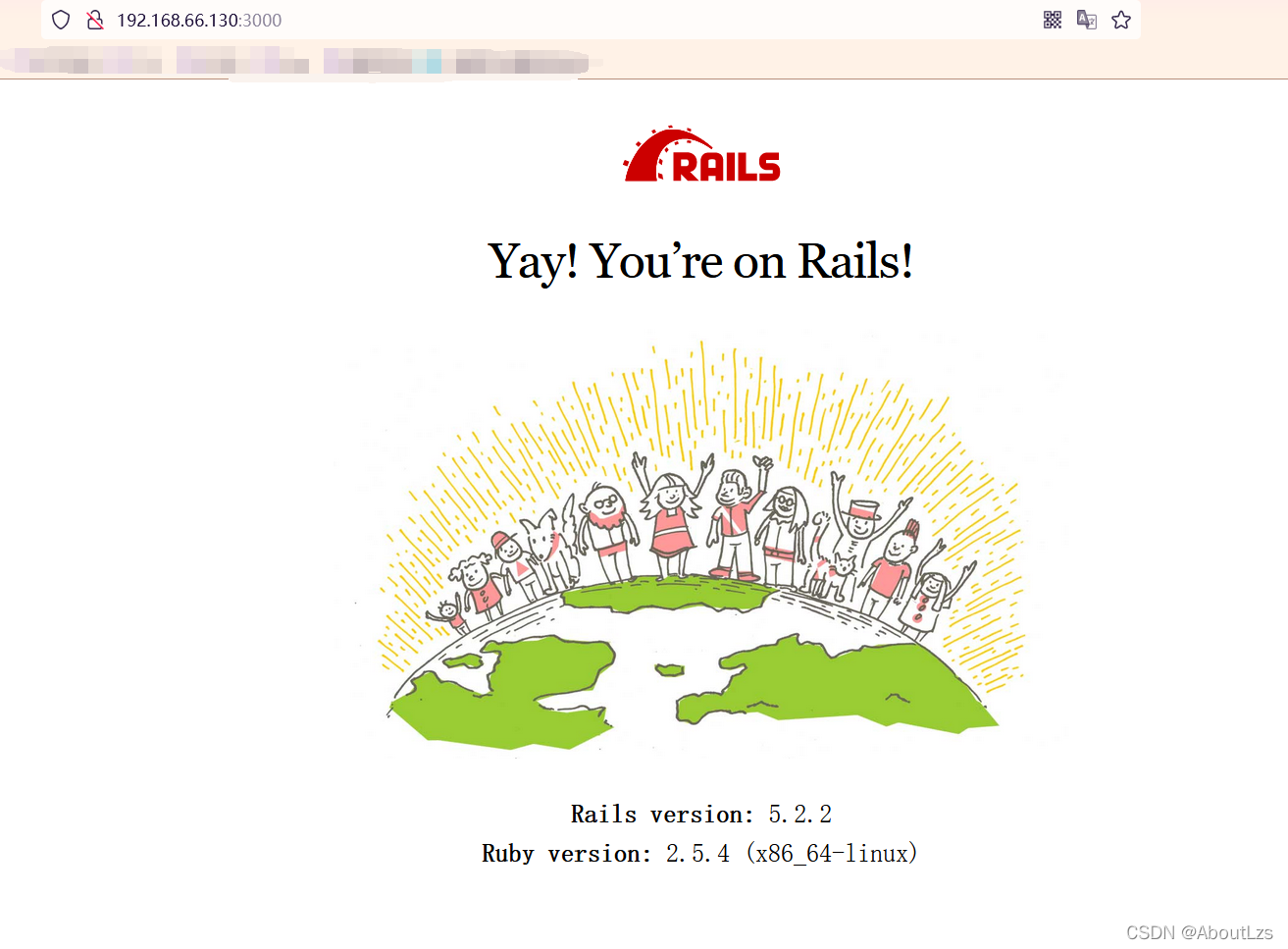

3.随便启动一个靶场,测试是否能正常运行:

进入靶场:

cd rails/CVE-2019-5418/

开启靶场环境:

docker-compose up -d

关闭环境:

vulhub-compose down

原文链接:https://blog.csdn.net/AboutLzs/article/details/124140894

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号