pembangunan bahagian belakang

pembangunan bahagian belakang

tutorial php

tutorial php

Melaksanakan E-mel Selamat dalam Java: Amalan Terbaik

Melaksanakan E-mel Selamat dalam Java: Amalan Terbaik

Melaksanakan E-mel Selamat dalam Java: Amalan Terbaik

Cara menggunakan Java untuk mencapai komunikasi e-mel yang selamat

Dengan perkembangan pesat Internet, e-mel telah menjadi salah satu alat komunikasi yang sangat diperlukan untuk orang dalam pekerjaan dan kehidupan. Walau bagaimanapun, kerana proses penghantarannya terdedah kepada penggodam dan serangan berniat jahat, melindungi keselamatan e-mel telah menjadi sangat penting. Untuk menyelesaikan masalah ini, Java menyediakan beberapa perpustakaan dan API yang berkuasa untuk membantu pembangun melaksanakan komunikasi e-mel yang selamat.

Pertama sekali, untuk memastikan kerahsiaan e-mel, kami boleh menggunakan fungsi penyulitan dalam API JavaMail. Dengan menggunakan protokol Secure Sockets Layer (SSL) dan Transport Layer Security (TLS), kami boleh menyulitkan proses penghantaran e-mel untuk melindungi kandungan e-mel daripada dicuri.

Pertama, kita perlu mengkonfigurasi sesi mel JavaMail untuk mendayakan penyulitan. Contohnya adalah seperti berikut:

Properties props = new Properties();

props.put("mail.smtp.host", "smtp.gmail.com");

props.put("mail.smtp.socketFactory.port", "465");

props.put("mail.smtp.socketFactory.class", "javax.net.ssl.SSLSocketFactory");

props.put("mail.smtp.auth", "true");

props.put("mail.smtp.port", "465");

Session session = Session.getInstance(props,

new javax.mail.Authenticator() {

protected PasswordAuthentication getPasswordAuthentication() {

return new PasswordAuthentication("username@gmail.com", "password");

}

});Dalam contoh di atas, kami menyatakan alamat hos pelayan SMTP, port penyulitan dan nama kelas kilang soket SSL. Juga ambil perhatian bahawa dalam contoh ini kami menggunakan pelayan SMTP Gmail sebagai contoh, anda perlu menggantikan "nama pengguna" dan "kata laluan" dengan nama pengguna dan kata laluan akaun Gmail anda.

Setelah sesi e-mel dikonfigurasikan, kami boleh mencipta objek MimeMessage dan menetapkan penghantar, penerima, subjek dan kandungan e-mel. Contohnya adalah seperti berikut:

try {

Message message = new MimeMessage(session);

message.setFrom(new InternetAddress("from@example.com"));

message.setRecipients(Message.RecipientType.TO,

InternetAddress.parse("to@example.com"));

message.setSubject("Testing Subject");

message.setText("This is a test email.");

Transport.send(message);

System.out.println("Email sent successfully!");

} catch (MessagingException e) {

throw new RuntimeException(e);

}Dengan kod di atas, kami boleh menghantar e-mel teks ringkas. Tetapi untuk mencapai kerahsiaan e-mel, kami juga perlu menyediakan keselamatan lapisan pengangkutan. Ini boleh dicapai dengan menetapkan sifat sesi mel kepada TLS. Contohnya adalah seperti berikut:

props.put("mail.smtp.starttls.enable", "true");Kini, kami telah berjaya melaksanakan komunikasi e-mel yang selamat di mana kandungan e-mel disulitkan dan dilindungi semasa penghantaran. Tetapi kerahsiaan sahaja tidak mencukupi untuk memastikan e-mel selamat. Untuk meningkatkan lagi keselamatan e-mel, kita perlu memastikan integriti e-mel.

Dalam JavaMail, kami boleh menggunakan tandatangan digital untuk memastikan integriti e-mel. Tandatangan digital menggunakan kunci peribadi untuk menandatangani e-mel, dan kemudian menggunakan kunci awam untuk mengesahkan tandatangan bagi memastikan kandungan e-mel tidak diganggu. Untuk menggunakan tandatangan digital, kami boleh menggunakan kelas dan kaedah berkaitan yang disediakan oleh Java Cryptography Architecture (JCA).

Berikut ialah contoh penggunaan tandatangan digital untuk mencapai integriti mesej:

// 创建一个签名对象

PrivateKey privateKey = ...; // 获取私钥

Message message = new MimeMessage(session);

...

message.saveChanges(); // 确保邮件属性已正确设置

// 对邮件进行签名

SMIMESignedGenerator signer = new SMIMESignedGenerator();

signer.addSigner(privateKey, (X509Certificate)certificate, "SHA1withRSA");

MimeMultipart signedMultipart = signer.generate(message);

// 发送签名后的邮件

try {

MimeMessage signedMessage = new MimeMessage(session);

signedMessage.setContent(signedMultipart);

Transport.send(message);

System.out.println("Signed email sent successfully!");

} catch (MessagingException e) {

throw new RuntimeException(e);

}Dalam contoh di atas, kami mula-mula mencipta objek tandatangan dan menyerahkan kunci peribadi serta sijil kepadanya. Kami kemudian menghantar mesej untuk ditandatangani kepada penjana tandatangan dan menjana MimeMultipart yang ditandatangani. Akhir sekali, hantar e-mel bertandatangan yang dijana.

Melalui langkah di atas, kami bukan sahaja mencapai kerahsiaan kandungan e-mel, tetapi juga memastikan integriti e-mel, sekali gus menyediakan komunikasi e-mel yang selamat. Walau bagaimanapun, perlu diingatkan bahawa pembangun juga perlu mengikuti amalan keselamatan terbaik, seperti melindungi keselamatan kunci persendirian, kerap menyemak dan mengemas kini sijil, serta memantau dan mencegah serangan berniat jahat.

Ringkasnya, dengan bantuan JavaMail API dan Java Cryptography Architecture (JCA), kami boleh mencapai komunikasi e-mel yang selamat dengan agak mudah. Dengan menggunakan teknologi seperti penyulitan dan tandatangan digital, kami boleh melindungi kerahsiaan dan integriti e-mel, dengan itu melindunginya daripada penggodam dan serangan berniat jahat semasa penghantaran. Walau bagaimanapun, untuk memastikan keselamatan e-mel, kami juga perlu terus mempelajari dan mengemas kini teknologi keselamatan dan mengambil langkah yang sepadan untuk menangani ancaman yang berubah-ubah.

Atas ialah kandungan terperinci Melaksanakan E-mel Selamat dalam Java: Amalan Terbaik. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

Video Face Swap

Tukar muka dalam mana-mana video dengan mudah menggunakan alat tukar muka AI percuma kami!

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

Bagaimana untuk melumpuhkan pengesahan penyemakan imbas peribadi dalam Safari: Panduan cara untuk iOS 17

Sep 11, 2023 pm 06:37 PM

Bagaimana untuk melumpuhkan pengesahan penyemakan imbas peribadi dalam Safari: Panduan cara untuk iOS 17

Sep 11, 2023 pm 06:37 PM

Dalam iOS 17, Apple memperkenalkan beberapa ciri privasi dan keselamatan baharu kepada sistem pengendalian mudah alihnya, salah satunya adalah keupayaan untuk memerlukan pengesahan dua langkah untuk tab penyemakan imbas peribadi dalam Safari. Begini cara ia berfungsi dan cara mematikannya. Pada iPhone atau iPad yang menjalankan iOS 17 atau iPadOS 17, jika anda mempunyai sebarang tab Penyemakan Imbas Peribadi yang dibuka di Safari dan kemudian keluar dari sesi atau apl, penyemak imbas Apple kini memerlukan pengesahan Face ID/TouchID atau kod laluan untuk mengaksesnya semula. Dalam erti kata lain, jika seseorang mendapatkan iPhone atau iPad anda semasa ia dibuka kunci, mereka masih tidak akan dapat melihatnya tanpa mengetahui kod laluan anda

Melaksanakan pengesahan pengguna menggunakan middleware dalam rangka kerja Slim

Jul 29, 2023 am 10:22 AM

Melaksanakan pengesahan pengguna menggunakan middleware dalam rangka kerja Slim

Jul 29, 2023 am 10:22 AM

Melaksanakan pengesahan pengguna menggunakan perisian tengah dalam rangka kerja Slim Dengan pembangunan aplikasi web, pengesahan pengguna telah menjadi ciri penting. Untuk melindungi maklumat peribadi pengguna dan data sensitif, kami memerlukan kaedah yang boleh dipercayai untuk mengesahkan identiti pengguna. Dalam artikel ini, kami akan memperkenalkan cara untuk melaksanakan pengesahan pengguna menggunakan perisian tengah rangka kerja Slim. Rangka kerja Slim ialah rangka kerja PHP ringan yang menyediakan cara yang mudah dan pantas untuk membina aplikasi web. Salah satu ciri yang berkuasa adalah bahagian tengah

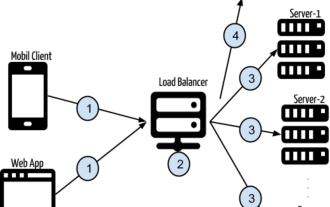

Pengesahan berasaskan token dengan Angular dan Node

Sep 01, 2023 pm 02:01 PM

Pengesahan berasaskan token dengan Angular dan Node

Sep 01, 2023 pm 02:01 PM

Pengesahan adalah salah satu bahagian terpenting dalam mana-mana aplikasi web. Tutorial ini membincangkan sistem pengesahan berasaskan token dan cara ia berbeza daripada sistem log masuk tradisional. Pada penghujung tutorial ini, anda akan melihat demo berfungsi sepenuhnya yang ditulis dalam Angular dan Node.js. Sistem Pengesahan Tradisional Sebelum beralih kepada sistem pengesahan berasaskan token, mari kita lihat sistem pengesahan tradisional. Pengguna memberikan nama pengguna dan kata laluan mereka dalam borang log masuk dan klik Log Masuk. Selepas membuat permintaan, sahkan pengguna di bahagian belakang dengan menanyakan pangkalan data. Jika permintaan itu sah, sesi dibuat menggunakan maklumat pengguna yang diperoleh daripada pangkalan data dan maklumat sesi dikembalikan dalam pengepala respons supaya ID sesi disimpan dalam penyemak imbas. Menyediakan akses kepada aplikasi tertakluk kepada

Bekas Pengarah Aset Kripto SEC Meletak Jawatan! Menafikan khabar angin tentang menyertai platform pengeluaran syiling Meme Pump.fun

Jun 18, 2024 pm 07:53 PM

Bekas Pengarah Aset Kripto SEC Meletak Jawatan! Menafikan khabar angin tentang menyertai platform pengeluaran syiling Meme Pump.fun

Jun 18, 2024 pm 07:53 PM

Semalam, khabar angin bertiup kencang bahawa David Hirsch, bekas ketua aset crypto di Suruhanjaya Sekuriti dan Bursa (SEC), telah meletak jawatan dan akan menyertai pasukan platform penerbitan mata wang meme Pump.fun Dikatakan bahawa semua khabar angin itu bermula apabila Pump.fun menyiarkan mesej di media sosial X Tweet dengan metafora mengejek mengucapkan tahniah kepadanya kerana menjadi pengarah dagangan pasukan itu, malah kandungan yang berkaitan telah dikemukakan oleh pelbagai media. Berita palsu Pump.fun adalah palsu petang semalam (17hb), dengan pengeluaran tweet daripada Pump.fun, platform pengeluaran mata wang meme di Solana, khabar angin bermula tentang Hirsch, bekas aset crypto SEC dan ketua jabatan rangkaian, melompat kapal ke platform Pump.fun Sebarkan. Binance tweet tentang Pump.fun

Ripple sedang mencari Pengurus Pembangunan ETF Cryptocurrency! Fox Reporter: XRP spot ETF akan dilancarkan terlebih dahulu, diikuti dengan niaga hadapan

Jan 28, 2024 am 08:15 AM

Ripple sedang mencari Pengurus Pembangunan ETF Cryptocurrency! Fox Reporter: XRP spot ETF akan dilancarkan terlebih dahulu, diikuti dengan niaga hadapan

Jan 28, 2024 am 08:15 AM

Selepas 10 tahun penolakan berulang, Suruhanjaya Sekuriti dan Bursa (SEC) A.S. akhirnya telah meluluskan ETF spot Bitcoin A.S. Keputusan itu mencetuskan jangkaan untuk pelancaran ETF cryptocurrency lain, termasuk Ethereum dan XRP. Laman web ini (120BTc.com) akan terus memberi perhatian kepada perkembangan ini dan memberikan pelabur analisis dan maklumat pasaran yang tepat pada masanya. Hari ini, akaun X @3TGMCrypto mendapati bahawa Ripple sedang merekrut seorang pengurus kanan di New York, yang akan bertanggungjawab terutamanya untuk mempromosikan pelan ETF berkaitan mata wang kripto, yang nampaknya bermakna syarikat itu mungkin memohon untuk XRPETF. Wartawan FoxBusiness: Futures ETF ialah langkah persediaan untuk melancarkan ETF spot Komuniti berminat dengan ETF niaga hadapan XRP dan spot ET.

Cara menggunakan kawalan kebenaran dan pengesahan dalam C#

Oct 09, 2023 am 11:01 AM

Cara menggunakan kawalan kebenaran dan pengesahan dalam C#

Oct 09, 2023 am 11:01 AM

Cara menggunakan kawalan kebenaran dan pengesahan dalam C# memerlukan contoh kod khusus Dalam era Internet hari ini, isu keselamatan maklumat telah mendapat perhatian yang semakin meningkat. Untuk melindungi keselamatan sistem dan data, kawalan kebenaran dan pengesahan telah menjadi bahagian yang sangat diperlukan untuk pembangun. Sebagai bahasa pengaturcaraan yang biasa digunakan, C# menyediakan pelbagai fungsi dan perpustakaan kelas untuk membantu kami melaksanakan kawalan kebenaran dan pengesahan. Kawalan kebenaran merujuk kepada menyekat akses pengguna kepada sumber tertentu berdasarkan identiti pengguna, peranan, kebenaran, dsb. Cara biasa untuk melaksanakan kawalan kebenaran adalah dengan

Melaksanakan E-mel Selamat dalam Java: Amalan Terbaik

Jun 30, 2023 am 11:42 AM

Melaksanakan E-mel Selamat dalam Java: Amalan Terbaik

Jun 30, 2023 am 11:42 AM

Cara menggunakan Java untuk melaksanakan komunikasi e-mel yang selamat Dengan perkembangan pesat Internet, e-mel telah menjadi salah satu alat komunikasi yang sangat diperlukan dalam pekerjaan dan kehidupan manusia. Walau bagaimanapun, kerana proses penghantarannya terdedah kepada penggodam dan serangan berniat jahat, melindungi keselamatan e-mel telah menjadi sangat penting. Untuk menyelesaikan masalah ini, Java menyediakan beberapa perpustakaan dan API yang berkuasa untuk membantu pembangun melaksanakan komunikasi e-mel yang selamat. Pertama, untuk memastikan kerahsiaan e-mel, kami boleh menggunakan fungsi penyulitan dalam JavaMailAPI.

Bagaimana untuk melaksanakan pengesahan dan kebenaran dalam aplikasi PHP menggunakan JWT

Aug 03, 2023 pm 10:17 PM

Bagaimana untuk melaksanakan pengesahan dan kebenaran dalam aplikasi PHP menggunakan JWT

Aug 03, 2023 pm 10:17 PM

Cara menggunakan JWT untuk melaksanakan pengesahan dan kebenaran dalam aplikasi PHP Pengenalan: Dengan perkembangan pesat Internet, pengesahan dan kebenaran menjadi semakin penting dalam aplikasi web. JSONWebToken (JWT) ialah mekanisme pengesahan dan kebenaran popular yang digunakan secara meluas dalam aplikasi PHP. Artikel ini akan memperkenalkan cara menggunakan JWT untuk melaksanakan pengesahan dan kebenaran dalam aplikasi PHP, dan menyediakan contoh kod untuk membantu pembaca memahami penggunaan JWT dengan lebih baik. 1. Pengenalan kepada JWTJSONWebTo