如何使用金鑰身份驗證在CentOS伺服器上實現更安全的SSH登入

如何使用金鑰驗證在CentOS伺服器上實現更安全的SSH登入

在伺服器管理中,保障系統安全至關重要。 SSH(Secure Shell)是一種加密網路協議,用於遠端登入Linux和UNIX伺服器。為了進一步加強伺服器的安全性,我們可以使用金鑰身份驗證來取代密碼登入。本文將介紹如何在CentOS伺服器上實現更安全的SSH登錄,並提供對應的程式碼範例。

第一步:產生金鑰對

首先,在本機上產生金鑰對。開啟終端機窗口,輸入以下指令:

ssh-keygen -t rsa

此指令將使用RSA演算法產生金鑰對。按Enter鍵確認金鑰儲存路徑和檔案名稱。隨後,系統會要求您輸入密鑰的密碼。您可以選擇設定密碼或留空,然後按Enter鍵繼續產生金鑰。

產生成功後,您將在指定路徑下找到兩個檔案:id_rsa(私鑰)和id_rsa.pub(公鑰)。

第二步:將公鑰複製到伺服器

接下來,將公鑰複製到CentOS伺服器上。使用以下命令將公鑰複製到伺服器:

ssh-copy-id user@server_ip_address

將「user」替換為您在CentOS伺服器上的用戶名,將「server_ip_address」替換為伺服器的IP位址。系統會要求您輸入密碼以進行身份驗證。

成功複製公鑰後,您將得到以下輸出:

Number of key(s) added: 1

第三步:設定SSH服務

在伺服器上,開啟SSH設定檔進行設定。使用以下命令開啟檔案:

sudo vi /etc/ssh/sshd_config

找到並確保以下行被取消註解並設定以下值:

PubkeyAuthentication yes PasswordAuthentication no PermitRootLogin no

取消註解表示允許使用公鑰驗證,停用密碼驗證,以及禁止root用戶直接登入。修改後,儲存並關閉文件。

接下來,重新啟動SSH服務以應用變更:

sudo systemctl restart sshd

第四步:測試SSH登入

現在,您已經完成了設定。您可以使用以下命令測試SSH登入是否成功:

ssh user@server_ip_address

將「user」替換為您的用戶名,將「server_ip_address」替換為伺服器的IP位址。系統會嘗試使用您的私鑰進行身份驗證。

如果一切設定正確,您將成功登入CentOS伺服器上,而無需輸入密碼。

額外提示:

- 為了進一步加強伺服器安全性,您可以使用Passphrase來保護私鑰。這樣,即使私鑰被盜,也無法通過身份驗證。

- 確保私鑰檔案的權限設定為600,即只有擁有者可讀寫。

- 使用不同的金鑰對來為多個使用者進行身份驗證。

- 定期更換金鑰對,以增加安全性。

總結:

使用金鑰驗證能夠大幅提高伺服器的安全性,防止惡意登入和密碼暴力破解。本文介紹了在CentOS伺服器上實現更安全的SSH登入的方法,並提供了相應的程式碼範例。遵循這些步驟,您可以輕鬆設定伺服器的金鑰驗證,保障系統的安全。

以上是如何使用金鑰身份驗證在CentOS伺服器上實現更安全的SSH登入的詳細內容。更多資訊請關注PHP中文網其他相關文章!

熱AI工具

Undresser.AI Undress

人工智慧驅動的應用程序,用於創建逼真的裸體照片

AI Clothes Remover

用於從照片中去除衣服的線上人工智慧工具。

Undress AI Tool

免費脫衣圖片

Clothoff.io

AI脫衣器

Video Face Swap

使用我們完全免費的人工智慧換臉工具,輕鬆在任何影片中換臉!

熱門文章

熱工具

記事本++7.3.1

好用且免費的程式碼編輯器

SublimeText3漢化版

中文版,非常好用

禪工作室 13.0.1

強大的PHP整合開發環境

Dreamweaver CS6

視覺化網頁開發工具

SublimeText3 Mac版

神級程式碼編輯軟體(SublimeText3)

![Windows 11 中的 Telnet 完整教學 [安裝/啟用與故障排除]](https://img.php.cn/upload/article/000/000/164/168476253791019.jpg?x-oss-process=image/resize,m_fill,h_207,w_330) Windows 11 中的 Telnet 完整教學 [安裝/啟用與故障排除]

May 22, 2023 pm 09:35 PM

Windows 11 中的 Telnet 完整教學 [安裝/啟用與故障排除]

May 22, 2023 pm 09:35 PM

<p>Telnet是「終端網路」的簡稱。它是用戶可以用來將一台電腦連接到本機的協定。 </p><p>這裡,本機是指啟動連線的設備,而連接到本機的電腦稱為遠端電腦。 </p><p>Telnet在客戶端/伺服器主體上運行,雖然它已經過時,但在2022年它仍然被許多人使用。許多人已經轉向Windows11作業系統,這是微軟提供的最新作業系統。 &

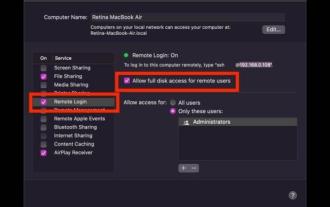

如何從 iPad SSH 到 Mac

Apr 14, 2023 pm 12:22 PM

如何從 iPad SSH 到 Mac

Apr 14, 2023 pm 12:22 PM

如何從 iPad SSH 到 Mac這是一個兩部分的演練。首先,您將在 Mac 上啟用 SSH 伺服器,然後您將使用 ssh 用戶端應用程式從 iPad 連接到它。在 Mac 上,啟動 SSH 伺服器您可以透過開啟名為 Remote Login 的功能在 Mac 上啟用 SSH 伺服器。前往 Apple 選單 > 系統偏好設定 > 共用 > 啟用“遠端登入”,並選取“允許遠端使用者完全存取磁碟”框Mac 現在是一個 SSH 伺服器,為您提供從 iPad 連接的 shell。注意

如何使用IP黑名單來阻止惡意IP位址存取CentOS伺服器

Jul 05, 2023 am 11:30 AM

如何使用IP黑名單來阻止惡意IP位址存取CentOS伺服器

Jul 05, 2023 am 11:30 AM

如何使用IP黑名單來阻止惡意IP位址存取CentOS伺服器在網路上運作的伺服器經常面臨來自惡意IP位址的攻擊,這些攻擊可能導致伺服器的效能下降甚至系統崩潰。為了保護伺服器的安全性和穩定性,CentOS伺服器提供了一種簡單而有效的方式來阻止惡意IP位址的訪問,即使用IP黑名單。 IP黑名單是一種名單,列出了被認為是威脅或惡意的IP位址。當伺服器收到來自這些IP

Python伺服器程式設計:使用Paramiko實作SSH遠端操作

Jun 18, 2023 pm 01:10 PM

Python伺服器程式設計:使用Paramiko實作SSH遠端操作

Jun 18, 2023 pm 01:10 PM

隨著雲端運算和物聯網的發展,遠端操作伺服器變得越來越重要。在Python中,我們可以使用Paramiko模組來輕鬆實現SSH遠端操作。在本文中,我們將介紹Paramiko的基本用法,以及如何在Python中使用Paramiko來遠端管理伺服器。什麼是ParamikoParamiko是一個用於SSHv1和SSHv2的Python模組,可以用於連接和控制SSH客戶

Windows 上的 OpenSSH:安裝、設定和使用指南

Mar 08, 2024 am 09:31 AM

Windows 上的 OpenSSH:安裝、設定和使用指南

Mar 08, 2024 am 09:31 AM

對於大多數Windows使用者來說,遠端桌面協定(RDP)一直是遠端管理的首選,因為它提供了友善的圖形介面。然而,對於那些需要更精細控制的系統管理員來說,SSH更適合他們的需求。透過SSH,管理員可以透過命令列與遠端設備進行交互,這樣可以讓管理工作更有效率。 SSH的優勢在於其安全性和靈活性,使得管理員能夠更方便地進行遠端管理和維護工作,尤其是在處理大量設備或進行自動化任務時。因此,儘管RDP在使用者友善性方面表現出色,但對於系統管理員來說,SSH的功能和控制力更勝一籌。以前,Windows用戶需要藉

如何使用網路入侵偵測系統(NIDS)保護CentOS伺服器

Jul 05, 2023 pm 02:13 PM

如何使用網路入侵偵測系統(NIDS)保護CentOS伺服器

Jul 05, 2023 pm 02:13 PM

如何使用網路入侵偵測系統(NIDS)保護CentOS伺服器引言:在現代網路環境中,伺服器安全性是至關重要的。攻擊者使用各種手段嘗試入侵我們的伺服器,並竊取敏感資料或破壞系統。為了確保伺服器的安全性,我們可以使用網路入侵偵測系統(NIDS)進行即時監控和偵測潛在的攻擊。本文將介紹如何在CentOS伺服器上設定和使用NIDS來保護伺服器。步驟1:安裝並設定SN

Python基於ssh遠端怎麼連接Mysql資料庫

May 27, 2023 pm 04:07 PM

Python基於ssh遠端怎麼連接Mysql資料庫

May 27, 2023 pm 04:07 PM

背景如果需要訪問遠端伺服器的Mysql資料庫,但是該Mysql資料庫為了安全期間,安全措施設定為只允許本地連接(也就是你需要登入該伺服器才能使用),其他遠端連線是不可以直接訪問,並且對應的連接埠也做了修改,那麼就需要基於ssh來連接該資料庫。這種方式連接資料庫與Navicat裡面介面化基於ssh連接一樣。 Navicat連接資料庫安裝支援庫如果要連接Mysql,首先需要安裝pymysqlpipinstallpymysql安裝基於ssh的函式庫sshtunnelpipinstallsshtunnel#

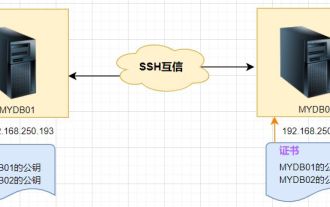

Linux SSH登入互信配置

Feb 19, 2024 pm 07:48 PM

Linux SSH登入互信配置

Feb 19, 2024 pm 07:48 PM

1.做ssh互信的目的1.在做集群的時候是需要SSH互信,它有利於在另一節點方便操作。 2.使用scp遠端拷貝操作時,需要輸入目標伺服器的使用者名稱和密碼,這個時候可以做linux伺服器之間ssh互信配置,這樣在多個linux伺服器之間做操作時就可以免密登陸。 2.ssh互信配置的原理簡而言之,伺服器儲存目標主機的證書,以便自動完成認證,無需輸入密碼。 3.ssh互信設定步驟1、各節點產生自己的公鑰、私鑰對。 2、將自己的公鑰文件寄給對方。 3.驗證互信配置是否成功。 4.配置ssh互信這裡以MYDB01和