Arch Linuxでnginx仮想ホスト、phpmyadmin、およびSSLをセットアップ

以前のArch Linux LEMPの記事では、ネットワークサービス( NGINX 、 PHP 、 MySQL、およびPHPMYADMIN )のインストールと、 MySQL ServerとPHPMyAdminに必要な最小限のセキュリティの構成など、基本的なものを取り上げました。

このトピックは、Arch LinuxでのLEMPの以前のインストールに厳密に関連しており、 LEMPスタックのより複雑な構成、特に仮想ホストの作成、保護されたディレクトリの使用、 HTTP Secure Socketsレイヤーの作成と構成、HTTP不安定なリダレクトなど、 Nginx Webサーバー構成の設定を導きます。

また、仮想ホストをアクティブにしてSSL証明書とキーを生成する仕事を容易にする便利なBashスクリプトを提示します。

ステップ1:nginxで仮想ホストを有効にします

NGINX仮想ホストを有効にする最も簡単な方法の1つは、メインNGINX構成ファイルのステートメントincludeことです。これにより、新しいホストごとにシンプルファイルを作成し、メイン構成ファイルをクリーナーに保つことができるため、さらに構成のジョブがよりシンプルで効率的になります。

このアプローチは、 Apache Webサーバーと同じように機能します。最初に行う必要があるのは、 Nginxがファイルディレクティブを読み取る新しいURIパスを指定することです。

1。したがって、 /etc/nginx/ nginx.confパスにあるメイン構成ファイルを開き、最後のカーリーブラケット「 } 」の前に、将来の仮想ホスト構成ファイルが存在するパスを追加します。

sudo nano/etc/nginx/nginx.conf

下部に次のステートメントを追加します。

include/etc/nginx/sites-enabled/*.conf;

この指令は、 .CONF拡張子で終了する/etc/nginx/sites-enabled/にあるすべてのファイルを読み取る必要があることをNginxに伝えています。

2。次のステップは、 sites-enabledディレクトリを作成することです。これは、すべての仮想ホスト構成ファイルを保存するsites-availableと呼ばれる別のディレクトリです。

sudo mkdir/etc/nginx/sites-available/etc/nginx/sites-enabled

3.次に、/etc/nginx/sites-Availableディレクトリに「 tecmint.com 」の新しい構成ファイルを作成する時が来ました。

sudo nano/etc/nginx/sites-abailable/tecmint.com.conf

次のコンテンツを追加します。

サーバー{

聞く80;

server_name tecmint.com www.tecmint.com;

root /srv/www/tecmint.com;

index index.html;

Access_log /var/log/nginx/tecmint.com.access.log;

error_log /var/log/nginx/tecmint.com.error.log;

位置 / {

try_files $ uri $ uri/ = 404;

}

場所 /phpmyadmin {

Alias/usr/share/webapps/phpmyadmin;

index index.php;

try_files $ uri $ uri/ = 404;

}

場所〜\ .php $ {

fastcgi_paramsを含める;

fastcgi_pass unix:/run/php-fpm/php-fpm.sock;

fastcgi_index index.php;

FASTCGI_PARAM Script_fileName $ document_root $ fastcgi_script_name;

}

}

仮想ホストをアクティブ化するディレクティブは、リスニングポートの下でserver_nameステートメントです。また、ここでのもう1つの重要な指令は、nginx仮想ホストを指すrootステートメントです/srv/www/tecmint.comシステムパスのファイルコンテンツを提供します。

4.最後のステップは、 /srv/www/tecmint.com tecmint.comディレクトリを作成し、 tecmint.com.confファイルの構成をnginx読み取りで使用できるようにすることです(シンボリックリンクを使用)。

sudo mkdir -p /srv/www/tecmint.com sudo ln -s/etc/nginx/sites-abailable/tecmint.com.conf/etc/nginx/sites-enabled/

5.シンプルなHTMLファイルを作成して、Webサイトのホームページとして機能します。

sudo nano /srv/www/tecmint.com/index.html

次のコンテンツを追加します。

<meta name="Viewport" content="width = device-width、initial-scale = 1.0">

<title> tecmintへようこそ</title>

<h1 id="tecmint"> tecmint </h1>へようこそ

<p>これは、nginx。</p>でホストされているサンプルWebサイトです

6.次に、構文エラーのnginx構成をテストし、nginxを再起動して変更を適用します。

sudo nginx -t sudo systemctl restart nginx

7.それを確認するには、Webブラウザを開き、 https://tecmint.comに移動します。作成したサンプルHTMLページが表示されます。

ステップ2:nginxに仮想ホストを備えたSSLを有効にします

8。SSL ( Secure Sockets Layer )は、ネットワークまたはインターネット上でHTTP接続を暗号化するように設計されたプロトコルであり、対称/非対称の暗号化キーを使用して安全なチャネル上でデータフローを送信し、Arch LinuxでCERTBOTパッケージによって提供されます。

sudo pacman -s certbot certbot -nginx

9.次に、 CERTBOTを使用して、SSL証明書を自動的に取得してインストールします。 Your_domain.comを実際のドメインまたはサーバーIPに置き換えます。

sudo certbot -nginx -d tecmint.com

CERTBOTは、取得したSSL証明書を使用するようにNginxを自動的に構成し、 HTTPSリダイレクトに自動HTTPも設定します。

10。証明書のインストールと更新のセットアップを確認するには、ドライランを実行できます。

sudo certbot regn-dry-run

11.もう一度ブラウザにARCY IP URLに向けますが、今回はHTTPSプロトコルを使用します - https://192.168.122.87 - 今回は、NGINX仮想ホストが以前のNAME-IPホストと同じコンテンツを提供するが、今回はHTTPセキュア接続を使用することができるようになりました。

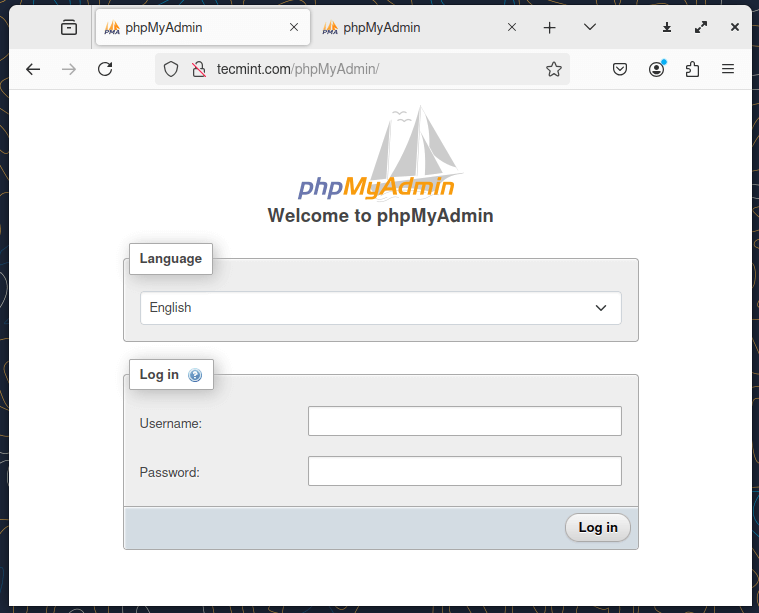

ステップ3:仮想ホストを介してphpmyadminにアクセスします

nginxで仮想ホストが有効になっている場合、 http:// localhostパスコンテンツにアクセスできなくなります(通常、 localhostは、 server_nameとしてドメイン「 tecmint.com 」を使用してコンテンツパスを変更したため、localhostは通常、ループバックIPアドレスまたはシステムIPアドレスを使用してコンテンツを提供します)。

12。仮想ホストからphpmyAdminにアクセスするには、nginx仮想ホスト構成ファイルのphpmyadminディレクトリへのアクセスを許可する必要があります。

sudo nano/etc/nginx/sites-abailable/tecmint.com.conf

適切なアクセスを確認するには、次の構成を追加します。

場所 /phpmyadmin {

Alias/usr/share/webapps/phpmyadmin;

index index.php;

try_files $ uri $ uri/ = 404;

}

場所〜\ .php $ {

fastcgi_paramsを含める;

fastcgi_pass unix:/run/php-fpm/php-fpm.sock;

fastcgi_index index.php;

FASTCGI_PARAM Script_fileName $ document_root $ fastcgi_script_name;

}

13. Webを介してphpMyAdminにアクセスする最も簡単な方法は、/usr/share/webapps/phpmyadmin/ pathと新たに定義された仮想ホストパス( /srv/www/tecmint.com )の間のシンボリックリンクを作成することです。

sudo ln -s/usr/share/webapps/phpmyadmin//srv/www/tecmint.com/

14。上記のコマンドを実行した後、ページを更新すると、 autoindexステートメントがnginx仮想ホストで有効になっている場合、またはphpmyadminフォルダーhttps://arch_IP/phpMyAdminに直接urlを向けた場合、新しいフォルダーphpmyadminが表示されます。

ステップ4:nginxでパスワードで保護されたディレクトリを有効にします

Apacheとは異なり、NginxはHTTPAuthBasicモジュールを使用してパスワードで保護されたディレクトリを有効にしますが、暗号化された.htpasswdファイルを作成するためのツールを提供しません。

15. Arch LinuxでNginxを使用してディレクトリパスワード保護を実現するには、 Apache Webサーバーをインストールし、そのツールを使用して暗号化された.htaccessファイルを生成します。

Sudo Pacman -S Apache

16. Apacheをインストールしたら、 /etc/nginx/ nightivetivitive passwdの下に新しいディレクトリを作成します。ここで、 .htpasswdファイルが保存され、最初の追加ユーザーを-cにしてHTPassWDコマンドを使用してファイルを-cします。

sudo mkdir/etc/nginx/passwd sudo htpasswd -c /etc/nginx/passwd/.htpasswd first_user sudo htpasswd /etc/nginx/passwd/.htpasswd second_user sudo htpasswd/etc/nginx/passwd/.htpasswd third_user

17.仮想ホストのディレクトリを保護するには、NGINX構成のserverブロックの下に次のディレクティブを追加します。

sudo nano/etc/nginx/sites-abailable/tecmint.com.conf

次の構成を追加します。

auth_basic "制限付きWebサイト"; auth_basic_user_file /etc/nginx/passwd/.htpasswd;

18.次にNGINXサービスを再起動し、ページを更新し、必要なポップアップがクレデンシャルを要求するように表示されるはずです。

sudo systemctl restart nginx

Nginx Password Protected Directoriesの有効化に成功しましたが、同時にApache Webサーバーがシステムにインストールされていることに注意してください。そのため、Nginxと矛盾するポートにつながる可能性があるため、無効にしたままであり、何でも開始しないことを確認してください。

この記事で提示されているすべての設定は、サーバーとして機能するArch Linuxシステムの下で作成されましたが、それらのほとんど、特にNginx構成ファイルに関しては、ほとんどのLinuxシステムでわずかな違いのあるLinuxシステムで利用できます。

以上がArch Linuxでnginx仮想ホスト、phpmyadmin、およびSSLをセットアップの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

1675

1675

14

14

1429

1429

52

52

1333

1333

25

25

1278

1278

29

29

1257

1257

24

24

Linux管理者の給与はいくらですか?

Apr 17, 2025 am 12:24 AM

Linux管理者の給与はいくらですか?

Apr 17, 2025 am 12:24 AM

Linux管理者の平均年salは、米国で75,000〜95,000ドル、ヨーロッパでは40,000〜60,000ユーロです。給与を増やすには、次のことができます。1。クラウドコンピューティングやコンテナテクノロジーなどの新しいテクノロジーを継続的に学習します。 2。プロジェクトの経験を蓄積し、ポートフォリオを確立します。 3.プロフェッショナルネットワークを確立し、ネットワークを拡大します。

Linuxシステム管理者の主なタスクは何ですか?

Apr 19, 2025 am 12:23 AM

Linuxシステム管理者の主なタスクは何ですか?

Apr 19, 2025 am 12:23 AM

Linuxシステム管理者の主なタスクには、システムの監視とパフォーマンスチューニング、ユーザー管理、ソフトウェアパッケージ管理、セキュリティ管理とバックアップ、トラブルシューティングと解像度、パフォーマンスの最適化、ベストプラクティスが含まれます。 1. TOP、HTOP、その他のツールを使用して、システムのパフォーマンスを監視し、チューニングします。 2。ユーザーADDコマンドおよびその他のコマンドを介して、ユーザーアカウントとアクセス許可を管理します。 3. APTとYUMを使用してソフトウェアパッケージを管理し、システムの更新とセキュリティを確保します。 4.ファイアウォールを構成し、ログを監視し、データバックアップを実行して、システムセキュリティを確保します。 5.ログ分析とツールの使用を通じてトラブルシューティングと解決。 6.カーネルパラメーターとアプリケーションの構成を最適化し、ベストプラクティスに従ってシステムのパフォーマンスと安定性を向上させます。

Linuxの主な目的は何ですか?

Apr 16, 2025 am 12:19 AM

Linuxの主な目的は何ですか?

Apr 16, 2025 am 12:19 AM

Linuxの主な用途には、1。Serverオペレーティングシステム、2。EmbeddedSystem、3。Desktopオペレーティングシステム、4。開発およびテスト環境。 Linuxはこれらの分野で優れており、安定性、セキュリティ、効率的な開発ツールを提供します。

LinuxとWindowsの間の仮想化サポートの違いは何ですか?

Apr 22, 2025 pm 06:09 PM

LinuxとWindowsの間の仮想化サポートの違いは何ですか?

Apr 22, 2025 pm 06:09 PM

仮想化サポートのLinuxとWindowsの主な違いは次のとおりです。1)LinuxはKVMとXenを提供し、優れたパフォーマンスと柔軟性を備えており、高いカスタマイズ環境に適しています。 2)Windowsは、友好的なインターフェイスを備えたHyper-Vを介した仮想化をサポートし、Microsoftソフトウェアに依存する企業に適したMicrosoft Ecosystemと密接に統合されています。

Linuxを学ぶのは難しいですか?

Apr 18, 2025 am 12:23 AM

Linuxを学ぶのは難しいですか?

Apr 18, 2025 am 12:23 AM

Linuxの学習は難しくありません。 1.Linuxは、UNIXに基づいたオープンソースオペレーティングシステムであり、サーバー、組み込みシステム、およびパーソナルコンピューターで広く使用されています。 2。ファイルシステムと許可管理を理解することが重要です。ファイルシステムは階層的であり、許可には読み取り、書き込み、実行が含まれます。 3。APTやDNFなどのパッケージ管理システムは、ソフトウェア管理を便利にします。 4。プロセス管理は、PSおよびTOPコマンドを通じて実装されます。 5. MKDIR、CD、Touch、Nanoなどの基本的なコマンドから学習を開始し、シェルスクリプトやテキスト処理などの高度な使用法を試してください。 6.許可問題などの一般的なエラーは、SudoとChmodを通じて解決できます。 7.パフォーマンスの最適化の提案には、HTOPを使用してリソースを監視すること、不要なファイルのクリーニング、SYの使用が含まれます

Linuxソフトウェアの未来:FlatpakとSnapはネイティブデスクトップアプリを置き換えますか?

Apr 25, 2025 am 09:10 AM

Linuxソフトウェアの未来:FlatpakとSnapはネイティブデスクトップアプリを置き換えますか?

Apr 25, 2025 am 09:10 AM

Linuxソフトウェア分布は、各分布のエコシステムに深く染み込んでおり、DEBやRPMなどのネイティブ形式に依存していました。 ただし、フラットパックとスナップが出現し、アプリケーションパッケージへの普遍的なアプローチが約束されています。 この記事試験

Linuxのファイルを比較するためのトップ7ツール(例を使用)

Apr 28, 2025 am 09:21 AM

Linuxのファイルを比較するためのトップ7ツール(例を使用)

Apr 28, 2025 am 09:21 AM

このガイドでは、システム管理者と開発者にとって重要なタスクであるLinuxのテキストファイルを比較するためのさまざまな方法を調査します。 コマンドラインツールと視覚的なDIFFツールをカバーし、その強みと適切なユースケースを強調します。 仮定しましょう

LinuxとWindowsの間のユーザーアカウント管理の違いは何ですか?

May 02, 2025 am 12:02 AM

LinuxとWindowsの間のユーザーアカウント管理の違いは何ですか?

May 02, 2025 am 12:02 AM

ユーザーアカウント管理のLinuxとWindowsの主な違いは、許可モデルと管理ツールです。 Linuxは、UNIXベースの権限モデルとコマンドラインツール(useradd、usermod、userdelなど)を使用し、Windowsは独自のセキュリティモデルとグラフィカルユーザーインターフェイス(GUI)管理ツールを使用します。